Zahlreiche Controlling-, Finanz- oder IT-Prozesse in Unternehmen werden mithilfe von Excel-Tools unterstützt oder vollständig durchgeführt. Eine kürzlich in Frontiers of Computer Science veröffentlichte Studie1 zeigt, dass 94 Prozent aller Excel-Kalkulationstabellen, die für geschäftliche Entscheidungen genutzt werden, Fehler aufweisen. Solche Fehler oder gar der Ausfall einer IDV-Anwendung können gravierende Auswirkungen auf Geschäftsprozesse haben, Fehlentscheidungen nach sich ziehen und zu finanziellen Verlusten führen.

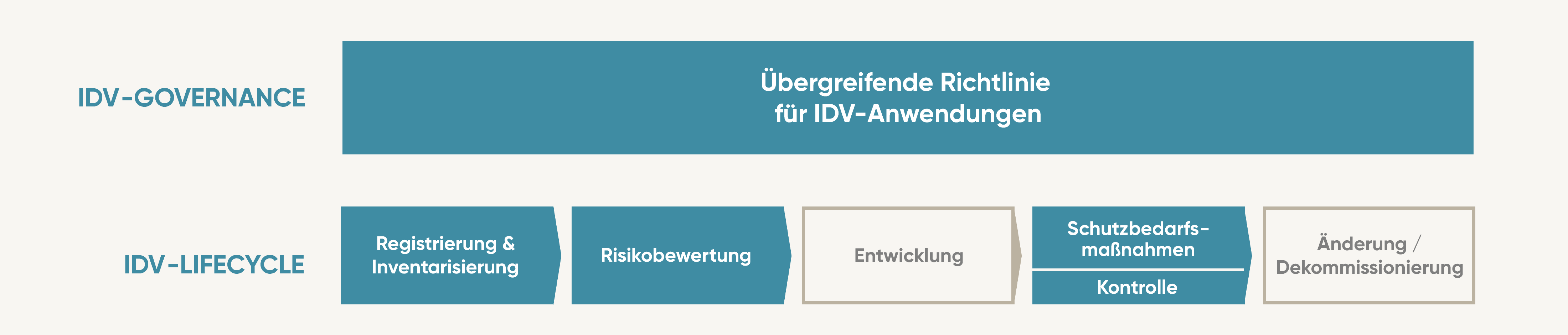

Durch die Überwachung von IDV-Anwendungen und die Implementierung entsprechender Schutzmaßnahmen können diese Risiken und ihre Auswirkungen deutlich minimiert werden. Gleichzeitig wird die Vertraulichkeit, Verfügbarkeit und Integrität der bearbeiteten Daten erhöht, und Fehler können frühzeitig erkannt werden. Kritische IDV-Anwendungen können darüber hinaus in standardisierte Geschäftsanwendungen überführt werden.

Für Finanzdienstleister ist ein effektives Risikomanagement von IDV-Anwendungen unerlässlich, da es durch konkrete regulatorische Vorgaben (DORA/VAIT/BAIT/KAIT) der Bundesanstalt für Finanzdienstleistungsaufsicht (BaFin) vorgeschrieben wird. Doch das von IDV-Anwendungen ausgehende Risiko betrifft nicht nur die Finanzbranche, sondern alle datenverarbeitenden Industrien.

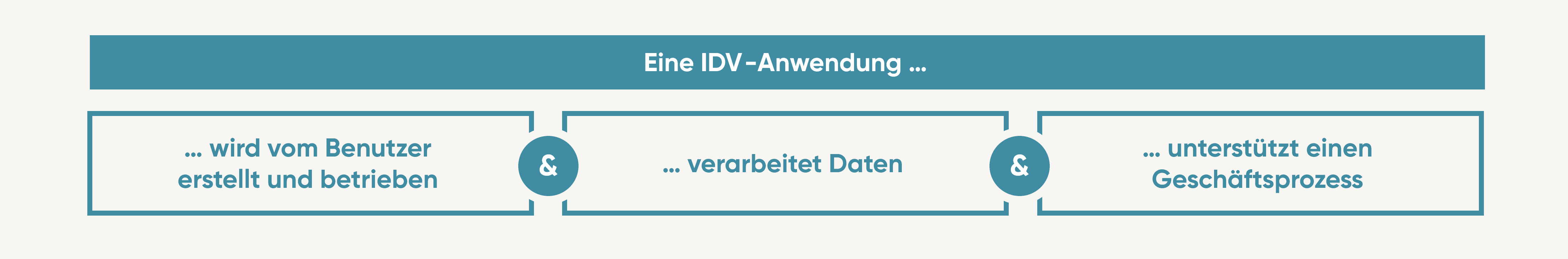

Aus diesem Grund sollte jedes Unternehmen eine robuste Governance-Struktur für IDV-Anwendungen implementieren, um die damit verbundenen Risiken wirksam zu managen und zu minimieren.